Workflow Fremdfirmen- und Dienstleistermanagement

Workflow: Zutrittsmanagement für Fremdfirmen und Dienstleister

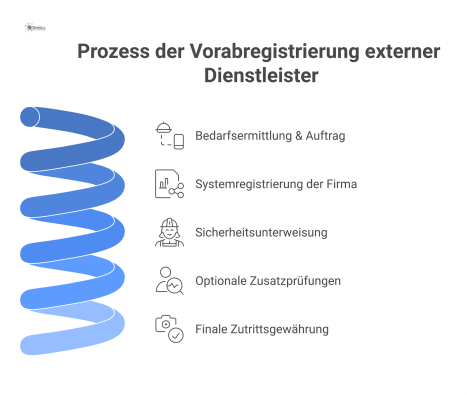

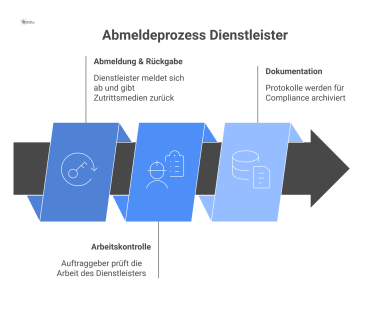

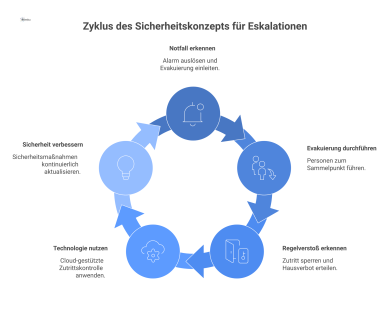

Das Zutrittsmanagement für Fremdfirmen und Dienstleister ist ein zentraler Bestandteil der Sicherheits- und Betriebsorganisation eines Unternehmens. Es regelt den kontrollierten Zugang externer Dienstleister, Handwerker oder Lieferanten zu einem Betriebsgelände oder Gebäudekomplex und gewährleistet gleichzeitig die Einhaltung von Sicherheitsvorschriften, Compliance-Richtlinien und Betriebsabläufen.

Dieser Workflow beschreibt den gesamten Prozess von der Vorbereitung und Anmeldung über den Aufenthalt bis zur Abmeldung und Dokumentation sowie die technische Umsetzung, Sonderfälle und Eskalationsmechanismen. Ein optimiertes Zutrittsmanagement sorgt für maximale Sicherheit, transparente Dokumentation und effiziente Prozessabläufe – ein unverzichtbarer Bestandteil eines modernen Unternehmens.