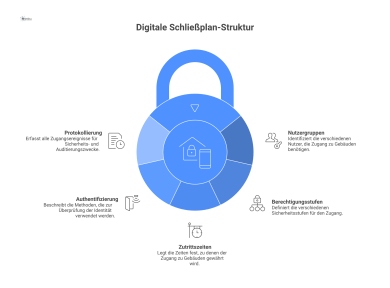

Schließplan in einem modernen Zutrittskontrollsystem

Schließplan im modernen Zutrittsmanagement

Ein Schließplan bildet das organisatorische Fundament einer Schließanlage und dokumentiert die Zuordnung von Türen, Schlüsseln und Zutrittsrechten. In modernen Zutrittskontrollsystemen erfolgt diese Planung digital und strukturiert. Der Plan definiert, welche Personen oder Nutzergruppen Zugang zu bestimmten Bereichen erhalten und unter welchen Bedingungen der Zutritt erfolgt. Dadurch entsteht eine transparente Verwaltung der Zutrittsrechte innerhalb eines Gebäudes oder einer technischen Anlage.